安全|让全世界大厂都手忙脚乱的代码漏洞 是怎么一步步成为噩梦的?( 三 )

文章图片

坏就坏在这个远程下载上了……

黑客只要通过 JNDI 的方法连接上自己的恶意服务器,就可以堂而皇之从这个接口进来,继而攻破整栋固若金汤的大厦 。

文章图片

这里世超用尽可能简单的说法解释了一下这个漏洞,如果差友们对具体的实现方式有兴趣,可以看下知乎上轩辕之风大佬写的这篇文章,介绍的很详尽了 。

http://techimg88.easyfang.com/img.php?https://zhuanlan.zhihu.com/p/444103520

那么问题来了,为什么这个漏洞在被发现之后过了这么久,才被重视起来?

外行看热闹,内行看门道,有些事儿还真得问问业内人士 。

于是世超咨询了国内知名的白帽网站——火线安全平台的小火子同学,聊了一通之后,大致了解了专业人士对这件事儿的看法 。

文章图片

实际上 Log4J2 漏洞产生的原因,是因为部分程序员想要开发者保留在 Lookups 中 JNDI 的实现方式的旧功能而引起的 。

根据 Log4J2 的维护者 Volkan Yaz?c? 的说法,他们早就想把这个有风险的功能给去了,但为了保证向后的兼容性,照顾到想要用这个功能的程序员,所以还是保留了下来 。

文章图片

好嘛,小洞不补、大洞吃苦,

这个高危漏洞被发现之后,Log4J2 实际的管理机构 Apache 软件基金会并没能引起足够的重视,披露漏洞的流程也没有按流程来走 。

文章图片

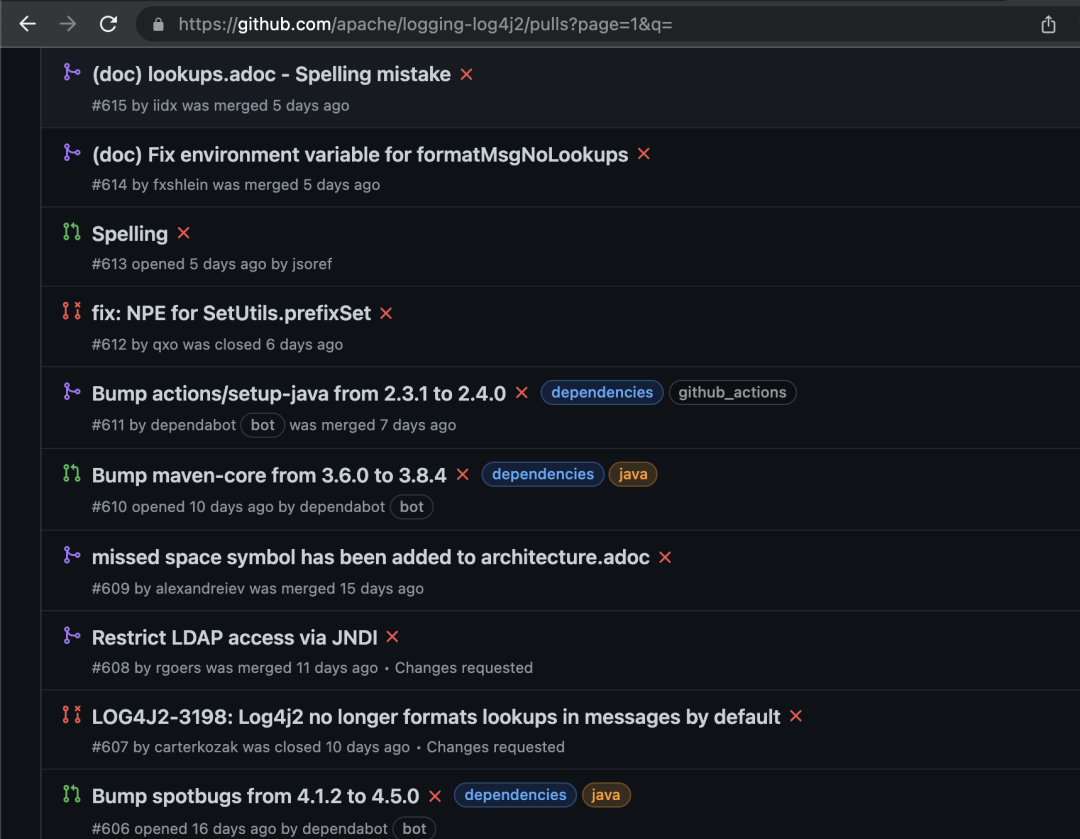

他们直接把问题往开源平台 Github 的 issue 里一贴,期待能有好心人给出解决问题得方案 。

但这是个开放平台啊,有程序员同样也有黑客……

这波操作等于告诉了全世界的黑客: “ 咱这软件有高危漏洞哈,欢迎来捅! ”

文章图片

甚至在漏洞全面爆发之前,就已经有白客们在 issue 中公开讨论过具体的修复细节 。

文章图片

可惜的是,等到所有用到使用 Log4J2 的业务系统反应过来有这个漏洞,已经过去了很长一段时间了 。

推荐阅读

- 代码|GGV纪源资本连投三轮,这家无代码公司想让运营流程变简单

- 智能化|适老化服务让银行更有温度

- bug|这款小工具让你的Win10用上“Win11亚克力半透明菜单”

- 软件和应用|AcrylicMenus:让Windows 10右键菜单获得半透明效果

- 安全|Redline Stealer恶意软件:窃取浏览器中存储的用户凭证

- 解决方案|三菱重工AirFlex:全屋恒温,暖意守护安全工作

- |南安市交通运输局强化渣土 运输安全专项整治

- ASUS|ROG Maximus Z690 APEX DDR5主板实测 转接卡让DDR4内存顺利点亮

- 耳机|饿了么内测“智能头盔”,外卖小哥送餐能更安全吗?

- Tesla|特斯拉因两处安全缺陷召回近50万辆电动汽车 承诺免费修复