从应用商店下载的看似正常的虚拟键盘、拍照、游戏等应用软件 , 因为携带恶意模块 , 可能会在用不知情的情况下自动发送短信订阅增值业务 , 让用户话费瞬间蒸发 。

近日 , 世界著名反病毒产品提供商Dr. web称 , 在华为官方应用商城AppGallery中 , 就存在十款这样的App , 已造成53.8万台设备感染 。 这也是该应用商店中首次发现携带Joker病毒的恶意软件 。 目前已被官方下架 。

不过 , 这并不是Joker病毒首次现身 。 早在2017年 , Joker病毒就已经在谷歌应用商城Google Play中被检测到 , 其诈骗手段与此次发现的恶意软件如出一辙 。 此外 , 这些“带毒”软件很可能是通过将病毒模块植入正规软件的做法 , 诱骗用户下载 。

文章图片

Dr. web发布的报告 。

1

伪装成功能App , 发送短信订阅增值业务

研究人员发现 , 这些App的功能与其描述一致 , 比较简单 , 包括虚拟键盘、在线消息、拍照、游戏等 , 但都植入了恶意模块 。 用户下载后 , 这些软件可以正常使用 , 但需要请求用户手机的通知和短信权限 。

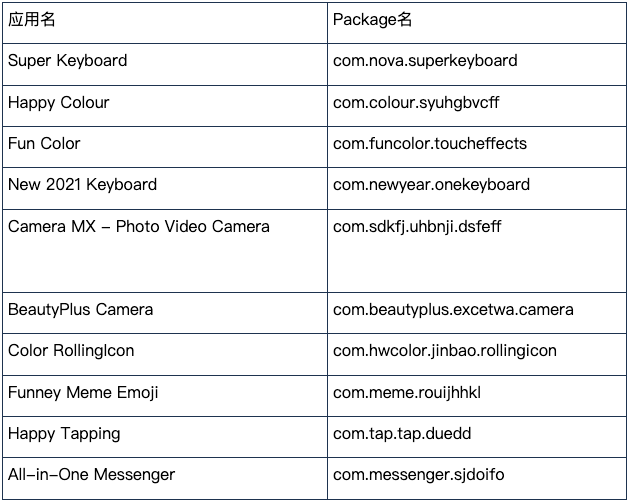

文章图片

Dr. web报告中提到的十款“带毒”App 。

一旦激活 , 这些恶意软件便与它的远程服务器通信以获取配置文件 , 该文件包含任务列表、增值服务网站和模仿用户交互的代码 。

之后 , 软件中的恶意模块就以一种隐蔽的方式开始运行 , 它会自动发送短信订阅增值服务 , 为了不让用户察觉这些恶意模块 , 这些软件还会利用通知权限拦截订阅服务向SMS发送的确认码 。 这样 , 用户在不知情的情况下 , 就开通了增值业务 , 话费就被窃取 。

此外 , 为了保证让设备成功订阅增值业务 , 恶意软件需要确保用户使用的是移动网络 。 因此 , 如果用户使用的是WiFi网络 , 软件的内置模块会导致WiFi网络中断 , 必须使用移动数据联网 。

为了防止话费蒸发太快引起用户怀疑 , 该恶意模块默认的每台设备订阅增值服务的数量最多为5个 。 但这个限制可以被更改 , Dr. web的研究人员拦截到的模块中 , 增值订阅的上限达到了10个 。

【Joker|Joker病毒潜入软件偷发短信获取话费,50万台设备感染】2

恶意病毒属Joker变种 , 曾感染谷歌应用商城

研究人员称 , 此次发现的恶意软件中的功能模块并不是第一次出现 , 而是著名的病毒Joker的另一版本 。

早在2017年 , Joker病毒就已经在谷歌应用商城Google Play中被检测到 , 其诈骗手段与此次发现的恶意软件如出一辙 。 2020年 , 谷歌曾发布报告称 , 其侦测程序Google Play Protect已经检测出超过1700个被Joker病毒感染的应用程序 , 这些软件还未上架就已经被侦测清除 。

但还是有漏网之鱼 。 2019年 , 卡巴斯基的研究人员发现了70款携带Joker病毒的恶意软件 。 而这些软件当时已经在Google play上架 。

此次Joker入侵华为应用商城 , 表明它正拓宽影响范围 , 其威胁不可忽视 。 另外 , 获取了短信权限的恶意模块除了接收验证码用来订购增值业务 , 还会获取用户其他短信内容 , 有数据泄露的风险 。

3

恶意软件为何难以根除?隐藏在无害软件背后

从2017年第一次出现到如今 , Joker病毒为何仍然活跃 , 难以根除?

Joker病毒在不断产生新的变种 , 以应对系统侦测 。 例如 , Joker最典型的模式是“短信诈骗” , 即发送短信订阅增值业务 。 而当2019年谷歌采取了新政策 , 移除那些未明确宣告却请求短信权限的App , 此后 Joker改变了攻击策略 , 变身“通话诈骗” , 诱导使用者点击一个无声载入的按键 , 实际上是高额付费电话 。

除此之外 , 由于Joker病毒总是藏在无害软件的幌子后面 , 使其真正的开发者能够隐身 。 Joker通过内置模块可以嵌入到应用程序中 , 因此 , 侦测系统侦测到恶意软件后 , 能做的只是加强监测和下架这些软件 。 而病毒却可以逃遁 , 换个宿主便可继续实施诈骗 。

此次在华为应用商城中发现的十款恶意软件中 , 有八款来自“山西快来拍网络科技有限公司” , 资料显示 , 这家公司成立于2020年5月18日 , 注册资本300万元 。 从成立时间来看 , 这个公司显然不是Joker病毒的始作俑者 , 他们做的 , 是将病毒模块植入应用程序来获利 。 目前华为应用商城已经下架了这些恶意软件 。

另外 , 南都采访人员发现这些恶意软件和一些正规软件相似度很高 , 功能简介几乎相同 , 名字也只有细微差别 , 很可能是将病毒模块植入正规无害软件做成盗版App , 以诱骗用户下载 。 例如 , 被点名的恶意软件“Happy Colour”和市面上一款叫“Happy Color”的涂色游戏App的功能和设计就几乎完全相同 。

Dr. web称 , 得知消息后 , 华为已经在应用商城中屏蔽了该木马病毒 , 并承诺将启动调查将类似的恶意App出现的可能性降到最低 。

研究人员提醒到 , 普通用户也要甄别和防范恶意软件风险 。 首先 , 下载应用时尽可能选择官方可靠渠道 , 安装时 , 要警惕App过度索取手机权限 , 尤其是短信和通知权限;其次 , 要留心手机资费使用情况 , 如发现有不合理支出 , 可以登录运营商网站查询增值业务办理情况 。 如有非本人操作的订购业务 , 要及时退订 。

文/李娅宁

推荐阅读

- 端口|俄语黑客论坛出售全新私人定制勒索病毒——BlackCat

- 大脑|新冠病毒会在患者器官内滞留数月

- 人群|2019年秋季前 新冠病毒已分别在亚洲和欧洲缓慢传播

- 技术|厦大研发杀毒仪“秒杀”新冠病毒

- 病毒|南非研究:感染“奥密克戎”毒株可增强对“德尔塔”毒株的免疫力

- IT|牛津大学科学家:omicron造成的疾病跟一年前新冠病毒“不一样”

- 抗原|硕世生物:新冠病毒(SARS-CoV-2) 抗原快速检测试剂盒(自检)取得欧盟CE证书

- 病毒|安旭生物:新冠病毒抗原鼻腔检测试剂(自测)取得欧盟CE认证

- 病毒|高福:如果世界不共享疫苗,病毒将共享世界

- 病毒|废水中检测出奥密克戎毒株!专家提醒